Recherche

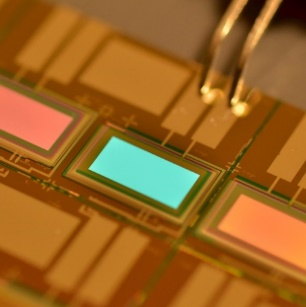

Vers la création d’OLED plus performantes

… d’OLED plus performantes Recherche Une équipe du Service de chimie bioorganique et de marquage (SCBM – Université … d’OLED plus performantes Recherche Une équipe du Service de chimie bioorganique et de marquage (SCBM – Université …Published on: